{Güney Bilişim Bilgi Teknolojileri Blog Ortak Wi-Fi Ağlarında Güvenliği Sağlamanın En Etkili Yöntemleri|Çevrimiçi Oyun Dünyasında Siber Güvenlik|Çevrimiçi oyunlarda kendinizi siber risklerden koruma rehberi}

Contents

- {STUDIES-DIG Projesinin çevrim içi yönetim toplantısı gerçekleştirildi|Kaspersky Sandbox Eklentisi ile Çok Yönlü Koruma|Kaspersky Security for Microsoft Office 365 Ürünü ve Özellikleri}

- {İkinci el telefon alırken güvenliğinizi es geçmeyin|İnternette Birlikte Zaman Geçirme|GeForce Experience 3.20.2 Sürüm Ana Özellikleri}

- {Kişisel Bilgilerini Paylaşma|Ebeveyn Kontrol Yazılımlarını Kullanma|den fazla Oyun}

{Güney Bilişim Bilgi Teknolojileri Blog Ortak Wi-Fi Ağlarında Güvenliği Sağlamanın En Etkili Yöntemleri|Çevrimiçi Oyun Dünyasında Siber Güvenlik|Çevrimiçi oyunlarda kendinizi siber risklerden koruma rehberi}

{Reflex Analyzer flaş göstergesi artık GeForce Experience tarafından kontrol ediliyor ve performans arayüzü etkinleştirildiğinde gösteriliyor. Reflex Mouse’a sahip oyuncular uçtan uca tüm sistem gecikme ölçümlerini, Reflex Mouse’u olmayan oyuncular ise bilgisayar ve ekran gecikmesini ölçebiliyor. Siber zorbalık, tüm dünyada olduğu gibi Türkiye’de de giderek yaygınlaşan bir durumdur. İnternet kullanımının artması ile birlikte ortaya çıkan çevrimiçi riskler arasında duygusal sonuçları açısından en yaralayıcı olanlarından birisi siber zorbalıktır. Sektöre dışardan gelen kişilerin arasında şirketlerin kendi güvenliklerini test etmek için tuttukları beyaz şapkalı (etik) hackerlar, güvenlik adımlarını denetleyen kişiler veya tehdit istihbarat analistleri de var. Bilgisayar, internet ve mobil teknolojilerle dijital dünyanın içine doğan gençlerin oyunları da farklılaşıyor.|Ebeveynlerin, çocukların bilgisayar kullanımını yönetmek için yararlanabileceği çeşitli yazılım araçları bulunur. Ebeveyn kontrol yazılımları, çocuklar uygunsuz web sitelerine girdiklerinde anında web sitesini engeller. Buna ek olarak yazılım araçları, cihaz kullanım sürelerini kısıtlama gibi özelliklerle çocukların bilgisayar başında makul zaman geçirmesini destekler. Yazılım araçlarının bir diğer özelliği ise çocukların anlık mesajlaşma sohbetlerini izleyerek siber saldırganlara karşı onları koruma olanağı sunmasıdır. PUBG Mobile’da siber güvenlik konusunda dikkatli olmak, hem oyuna daha keyifli bir şekilde devam etmenizi sağlar hem de kişisel verilerinizin güvende kalmasını sağlar.|Parolalar, kişisel bilgilerinizi (çocuğunuzun adını, doğum tarihinizi veya kurum adını) içermemelidir. Ev ağınızın Wi-Fi şifresini güçlü bir şekilde belirleyin ve varsayılan ağ adını değiştirin. Halka açık Wi-Fi ağlarında kişisel veya finansal işlemler yapmaktan kaçının. İçerik filtreleme çözümlerimizle, işletme ağınızda uygun olmayan içerikleri engelleyin.}

{Ebeveynler internet ve bilgisayar teknolojisi konusunda bilgi sahibi olmalıdır. En azından interneti çocuklarını doğru yönlendirecek ve denetleyecek düzeyde kullanmayı öğrenmeleri gerekir. Gerçek tehditler, internette karşılaşabileceğiniz tüm tehditlerin temelini oluşturur.|Bilgisayar veri ve sistemlerine yapılan izinsiz giriş, aynı zamanda, “bilgisayara tecavüz”, “kod kırma” ya da “bilgisayar korsanlığı” olarak da tanımlanmaktadır. Suçun, başkasına ait bilgisayarın açılarak içindeki verilerin görülmesi biçiminde olabileceği gibi bir ağ aracılığıyla bilişim sisteminde oturum açılması yoluyla da işlenebilir. Girmede, iletişimin kablolu veya kablosuz olması ile mesafenin yakın ve uzak olması arasında da fark yoktur. Bir bilişim sistemine e-posta veya dosya gönderilmesi durumunda, bilişim sistemine girme söz konusu olmayıp yalnızca veri gönderildiğinden bu durum girme kapsamında düşünülemez.|Onlara istediklerini kendi yollarıyla paylaşmaları için alan sağlayın ve onları dinleyin. Neyin olup bittiğini bildiğiniz için, çocuğun konuşmasını kesmeyin ve konuşmanın çoğunu çocuğun yapmasına izin verin. Hata avı programları yürüten internet siteleri bu suçlamaların önlenmesini sağlıyorlar. Munro’ya bulduğum açığı gösterdiğimde kodların üzerinden internet sitelerini kurcalamanın ne kadar yasal olduğu sorusunu gündeme getiriyor. Hatta saldırganlar yönetici hesaplarından birini çalarlarsa sitenin temel verilerine ulaşabilirler. Highlights ve Ansel’in desteklendiği daha fazla oyun ve GeForce RTX ekran kartları için destek eklendi.}

{STUDIES-DIG Projesinin çevrim içi yönetim toplantısı gerçekleştirildi|Kaspersky Sandbox Eklentisi ile Çok Yönlü Koruma|Kaspersky Security for Microsoft Office 365 Ürünü ve Özellikleri}

{“Bilişim sistemine girmek”, bir bilişim sisteminde bulunan verilerin bir kısmına veya tamamına, fiziken ya da uzaktan başka bir cihaz yoluyla erişilmesidir. Erişimi gerçekleştirmek için gevşek güvenlik önlemlerinden faydalanılabileceği gibi, var olan güvenlik önlemlerindeki boşluklar da kullanılabilir. Ağ üzerinden virüsler (komik resimler, kutlama kartları veya ses ve görüntü dosyaları gibi ekler halinde), truva atı (trojan horse), macro virüsü, solucanlar gibi kullanılarak veya sistemin açık kapıları zorlanarak giriş yapılabilir.|Bazı istisnai durumlarda, kötü amaçlı yazılımlar, resmi oyun güncelleme mekanizmaları yoluyla bile yayılır. Çevrimiçi oyun sırasında sohbet üzerinden gönderilen kimlik avı e-postaları veya kimlik avı bağlantıları, bilgisayar korsanlarının insanları kandırarak cihazlarına kötü amaçlı oyun yazılımları yüklemelerini sağladıkları bir yöntemdir. Örneğin, meşru kaynaklardan geliyormuş gibi görünen e-postalar veya sohbetler, sizi bonus içerik indirmeye veya bir giriş sayfasına erişmeye davet edebilir. Etkileşimli ve uygulamalı bir yaklaşımla Cyber Challenge, oyunculara sürekli gelişen siber tehdit senaryolarıyla yüzleşirken öğrenmeye devam edebilecekleri bir yol sağlıyor. Senaryolar, gerçek tehditleri ve saldırıları yakından taklit ederek katılımcılara bu tehditleri etkili bir şekilde tespit etmek, azaltmak ve bunlara karşı koymak için stratejiler geliştirme görevi veriyor.|Örneğin, bankanızdan hesap ayrıntılarını güncellemenizi isteyen bir e-posta alırsanız, e-postayla gönderilen bağlantıyı yok sayın. Tarayıcınıza bankanızın web sitesi adresini yazmanız ve her zamanki gibi giriş yapmanız yeterlidir. Virüsten koruma çözümleri kötü amaçlı yazılımların tüm sürümlerini algılayamayabileceğinden, virüs bulaşmış eklere karşı sahip olduğumuz en iyi savunma sizsiniz demektir. E-posta veya mesajlaşma kullanırken yanlışlıkla önemli bilgilerin ortaya çıkmaması için dikkatli olun.}

{İkinci el telefon alırken güvenliğinizi es geçmeyin|İnternette Birlikte Zaman Geçirme|GeForce Experience 3.20.2 Sürüm Ana Özellikleri}

{Çocuğunuz yanıtlamayı isteyebilir ve o kişiden mesaj göndermeyi bırakmasını isteyebilir, ancak bu gerekli değildir ve cevap vermeden işlem yapılabilir. Çocuklar cihazlarını evden çıkarıyorlarsa, örneğin bir dükkan, kafe veya restoran gibi kamu Wi-Fi’lerine bağlanabileceklerini akılda tutmak gerekir. Wifi’nin pornografik içeriğe erişimi sınırlandırmak için filtreleri bulunduğunu gösteren Dost WiFi simgesini görmek önemlidir.|Malware bir cihaza yüklendikten ya da indirildikten sonra ağdaki diğer cihazlara yayılabilir. Sonuç olarak, hassas bilgilerin çalınmasına sebep olabilir ve sistemleri çalışmaz hale getirebilir. Ortak Wi-Fi ağlarında veri trafiğinizi korumak için en etkili yöntemlerden biri VPN (Sanal Özel Ağ) kullanmaktır.|Eğer çocuğunuz zorbalığa maruz kaldıysa veya rahatsız ediliyorsa ya da arkadaşlarından biri çevrim içi zorbalığa maruz kaldıysa, onlara olayı direk olarak güvenilir bir yetişkine aktarmanın önemini öğretmeniz önem teşkil etmektedir. Çok sayıda insan şifre oluştururken ismi ve doğum tarihiyle birlikte şifre oluşturuyor. Bu oluşturulan şifre hem kötü niyetli kişiler tarafından hem de dakikada binlerce deneme yapabilen zararlı yazılımlar tarafından kolaylıkla çözülmektedir. Bu yüzden minimum 8 karakterden oluşan ve içerisinde sayı, özel karakter, büyük ve küçük harflerden oluşan bir şifre belirlemeniz gerekmektedir. Her sayfa için ayrı bir şifre belirlemek veya belirli zaman dilimlerinde şifrenizi yenilemek kişisel bilgilerinizin güvenliği açısından çok önemlidir. Çevrimiçi oyunlarda, oyuncular genellikle hesaplarına giriş yapmak için kullanıcı adı ve şifre gibi bilgileri paylaşırlar.}

{Güvenilir olmayan cihazlardan giriş yaparken dikkatli olmalı, önemli (bankacılık işlemi gibi) işleri asla yapmamalıyız. Kısacası “bedava” kelimesinin olduğu alanlara, Linklere önemle dikkat etmelisiniz. Oltalama diye tanımlanan bu yöntemle size sunulan cazip tekliflere kanarak dolandırıcıların hedefi oluyorsunuz. İnternetin günümüzün en önemli ihtiyaçlardan olduğu kaçınılmaz bir gerçek. “Şirketler kendi topluluklarıyla, okullarıyla ve yerel ağlarıyla ilişkiye geçerek daha fazla yetenek geliştirmeli.|Ancak, internet her zaman değişiyor ve çocuklarınızın teknolojiyi kullanmalarıyla ilgili güncel kalabilmemiz zorlaşıyor. Bazen çocuklarınızın sizden daha iyi teknik becerilere sahip olduğunu hissedebilirsiniz, ancak çocuklar ve genç insanlar, online hayatlarını yönetmek konusunda hâlâ tavsiye ve korumaya ihtiyaçları var. Diğer kullanıcıların göz attığı sayfalara hackerların kendi kodlarını eklemesini sağlayan çarpraz kod hatalarını bulabilirim çünkü bunlardan çok fazla var. Spiderlabs siber güvenlik şirketinin tahminlerine göre web uygulamalarının % 82′si bu durumdan muzdarip.|Dijital oyunların aşırı kullanımı sonucunda bazı sağlık sorunları baş gösterebilir. Dijital oyunlara son yıllarda sanal gerçeklik teknolojisinin de dahil olması, oyuncuların özellikle baş ve boyun bölgelerinde bir takım fiziksel ve nörolojik rahatsızlıklara sebep olabileceği iddiası daha çok tartışılmaya başlanmıştır. Sanal gerçeklik aygıtlarıyla oyun deneyimi yaşayan oyuncuların tümüyle kendilerini sanal ortamda hissetmesi ve gerçek ortamdan zihinsel olarak soyutlanması, görme ve denge sorunlarına yol açabilir. Olası risklerden kaçınmak amacıyla gençlerin bu tür sanal gerçeklik oyunlarını uzun süreli oynamaması ve çocukların ise temkinli yaklaşması gerekmektedir.}

{

{Kişisel Bilgilerini Paylaşma|Ebeveyn Kontrol Yazılımlarını Kullanma|den fazla Oyun}

|}

{Oyun kulaklığınızı kullanırken yüksek sesle söylediğiniz kişisel bilgilere dikkat edin. Siber zorbalar, hedef aldıkları kişileri küçük düşürmeye çalışmanın yanı sıra kendilerine karşı kullanabilecekleri kişisel bilgileri ifşa etme konusunda onları kandırmaya çalışabilirler. Maddede “başka bir suçu oluşturmaması halinde” denilerek “tali norm” niteliğinde bir düzenleme yapılmıştır. Ancak madde gerekçesinde, bu fıkra hükmüne istinaden cezaya hükmedilebilmesi için, fiilin daha ağır cezayı gerektiren başka bir suç oluşturmaması gerekir, denmiştir. Hükmün açıklanmasının geri bırakılması (HAGB), sanık hakkında verilen kararın hiçbir hukuki sonuç doğurmaması, sanık hakkındaki denetim süresi olumlu geçerse davanın düşürülmesidir.|Günümüzün dijital çağında, siber güvenlik giderek daha fazla önem kazanıyor. İnternetin yaygınlaşması ve teknolojinin hızla gelişmesi, bireylerin ve kuruluşların siber saldırılara karşı savunmasız hale gelmesine neden oluyor. İşte bu soruların cevaplarını ve siber güvenliği artırmak için alabileceğiniz önlemleri sizin için derledik. İki faktörlü veya çoklu faktörlü kimlik doğrulama, çevrimiçi kimlik doğrulamanın standart şifre yöntemine ekstra güvenlik katmanları ekler.|Yalan belli oranda ağır, yoğun ve ustaca olmalı, sergileniş açısından mağdurun denetleme olanağını ortadan kaldırmalıdır. Kullanılan hile ile mağdur yanılgıya düşürülmeli ve yanıltma sonucu kandırıcı davranışlarla yalanlara inanan mağdur tarafından sanık veya başkasına haksız çıkar sağlanmalıdır… hileli davranışın aldatacak nitelikte olması gerekir. Basit bir yalan hileli hareket olarak kabul edilemez.” biçiminde tanımlanmıştır. Bu eylemler bir gösteriş biçiminde olabileceği gibi, gizli davranışlar olarak da ortaya çıkabilir. Gösterişte, fail sahip bulunmadığı imkanlara ve sıfata sahip olduğunu bildirmekte, gizli davranışta ise kendi durum veya sıfatını gizlemektedir.}

{Çevrimiçi oyunlarda kötücül yazılımları yaymak için kullanılan vektörler yemleme yöntemleri ile bir arada gerçekleşmektedir diyebiliriz. Steam sohbet üzerinden sahte doğrulama sayfası linkleri yayılabildiği gibi drive-by (yazılım ile komut vererek) kötücül yazılımın oyuncular tarafından indirilmesi de sağlanabilir. Rekabet içeren oyunlarda oyuncular gönüllü bir şekilde diğer oyunculara karşı avantaj kazanmak için umut vaad eden hileleri veya eklentileri indirmek isteyebilir. Cihazlarınız için alabileceğiniz bu tedbirler bağlantınızı güvenli hale getirecek olsa da en önemli nokta bilinçli bir internet kullanıcısı olmaktır. Şifreleme yöntemlerinin yanı sıra, riskli internet sitelerini kullanmamak ve güvenmediğiniz USB bellek ve cihaz bağlantıları kurmamak malware riskinizi azaltacaktır. Ayrıca çoğu zaman ihmal edilen yazılım güncellemelerini (update) yapmak, güvenlik açıklarını büyük oranda giderdiğinden oldukça önemlidir.|Bu gibi durumlarda yapılabilecek en önemli şey, emin olmadığınız bir bağlantıya tıklamaktan, eklentiyi açmaktan veya e-postaya yanıt vermekten kaçınmaktır. Avukat veya akademisyenler hukuk makalelerini özgeçmişleri ile birlikte yayımlanmak üzere adresine gönderebilirler. Makalelerin uygulamaya yönelik bir perspektifle hazırlanması rica olunur. Uzlaşma, suç isnadı yöneltilen kişi ile suçun mağduru olan kişinin bir uzlaştırmacı aracılığıyla iletişim kurarak anlaşmasıdır. Ben hiçbir şekilde bu konuda uzman değilim ve bu güvenlik açıklarını bulurken oldukça basit yöntemler kullanıyorum. Artık oyun videolarınızdan .GIF dosyaları oluşturabilir, bunları doğrudan Facebook, Google veya Weibo’da paylaşabilirsiniz.|Ayrıca, çevrimiçi oyunlarda kişisel bilgilerinizi paylaşmaktan kaçınmalısınız. Kimlik avı saldırılarına maruz kalmamak için gerçek isminizi, adresinizi veya telefon numaranızı paylaşmaktan kaçının. Oyun içi sohbetlerde de dikkatli olun ve bilinmeyen kişilerle kişisel bilgilerinizi paylaşmamaya özen gösterin. Genel olarak, çevrimiçi oyunlar keyifli bir deneyim sunarken, siber tehlikelerden korunmak da önemlidir.}

{Bir oyunda sohbet etmenin yanı sıra, birçok oyuncu, oynadıkları oyunlarla ilgili topluluk forumları ve içerik sitelerinde sohbet eder. Oyuncular, oyunlar hakkında bilgi alışverişinde bulunmak ve diğerlerine ip uçları ve ip uçları sağlamak için bu siteleri kullanır. Çocuğunuzun bu sitelerde gizliliğine saygı duymayı da hatırlatması ve karşılaştıkları sorunları nasıl bildireceklerini bilmeleri önemlidir.|Ayrıca, farklı platformlarda farklı şifreler kullanmak da hesaplarınızın güvenliğini artırır. Unutmayın, güçlü bir şifre, hesabınızın başkalarının eline geçmesini engelleyebilir. Bu ipuçları, PUBG Mobile’da siber güvenliği artırmak ve hesabınızı korumak için size yardımcı olacaktır. Siber güvenlik, sadece bireylerin değil, aynı zamanda şirketlerin ve devlet kurumlarının da en önemli önceliklerinden biridir. Çünkü siber saldırılar, iş sürekliliğini tehlikeye atabilir, finansal kayıplara yol açabilir ve itibar zedelenmesine neden olabilir. İnternet ortamında gezinirken, bankacılık işlemleri yaparken veya kişisel bilgilerimizi paylaşırken dikkat etmemiz gereken birçok nokta bulunmaktadır.|Bu şekilde, hesaplarınızdan biri saldırıya uğrasa ve parolanız tehlikede olsa bile, diğer hesaplarınız hâlâ güvende olacaktır. Hatırlamak için çok fazla parolanız varsa, bir parola yöneticisi kullanmayı düşünün. Bu, tüm parolalarınızı güvenli bir şekilde saklamanızı sağlayan özel bir programdır; sadece parola yöneticisine ait parolayı hatırlamanız yeterlidir. Akıllı telefonlar ve tabletler gibi mobil cihazlar, kişileriniz, fotoğraflarınız, kısa mesajlarınız ve çevrimiçi etkinlikleriniz gibi çok sayıda kişisel ve hassas bilgileri depolar. Her cihazı daima güçlü parola, desen veya parmak izi gibi bir ekran kilidi ile koruyun. Uzaktan silme, cihazınız kaybolduğunda veya çalındığında bilgileri silmenizi sağlar.Cihazlarınızı nasıl daha güvende tutabilirsiniz?}

{

- {

- Bu bağlamda ebeveynlerin, eğitimcilerin ve özellikle çocukların ve gençlerin dijital oyunlardan kaynaklı risklere karşı önlem alabilmeleri ve bu risklerle başa çıkabilmeleri kritik öneme sahiptir.

- RSA (Rivest-Shamir-Adleman), güvenli olmayan ağlar üzerinden güvenli veri iletimi için kullanılan, yaygın olarak kullanılan bir asimetrik şifreleme algoritmasıdır.

- Kanun koyucu yalanı belirli bir takım şekiller altında yapıldığı ve kamu düzenini bozacak nitelikte bulunduğu hâllerde cezalandırmaktadır.

- Güvenlik altyapınızı sürekli izlemek ve hızla yanıt vermek, şirketinizin siber güvenliğini sağlamak için kritik bir öneme sahiptir.

- Diğer kullanıcıların göz attığı sayfalara hackerların kendi kodlarını eklemesini sağlayan çarpraz kod hatalarını bulabilirim çünkü bunlardan çok fazla var.

- İyi davranışı modellemeniz gerektiğini unutmayın ve eğer telefonların yemek saatlerinde kapalı olduğuna karar verirseniz, aynı kuralların sizin için de geçerli olması gerekir!

|}{

|}

{

|}

|

- Siber güvenlik dünyası, genellikle yazılımsal açıklar ve zararlı yazılımlar üzerine yoğunlaşsa da, fiziksel dünyadan gelen tehditler de göz ardı edilmemelidir.

- TCK md. 245/1’de kart sahibine ait gerçek kart kullanılarak bilişim suçu işlenmekte, TCK md. 245/3’te düzenlenen bu bilişim suçu ile ise tamamen sahte üretilmiş bir kart kullanılmaktadır.

- Avukat meslektaşların makale içeriklerini dava dilekçelerinde kullanması serbesttir.

- Ancak internet ortamı, günümüzde çocuklar için her zaman güvenli bir deneyim sunmayabilir.

- Oscar Anaya’nın ilk başarılı hacklemelerinden biri, 11 yaşında kız kardeşiyle paylaştığı bilgisayarında olmuş.

- Oyun içi sohbetlerde de dikkatli olun ve bilinmeyen kişilerle kişisel bilgilerinizi paylaşmamaya özen gösterin.

{

|}

{

|}{

|}

|

- Faydalarının yanında, risklerinin de bulunduğu dijital oyunlar eğer bir teraziye konulursa, ağır basan kefesinde her daim bilinçli, denetimli ve riskleri minimize eden kullanım alışkanlıkları gelecektir.

- Bu bilgiler ad, adres, telefon numarası, doğum tarihi, sosyal güvenlik numarası, IP adresi, konum bilgileri veya diğer fiziksel veya dijital kimlik bilgilerini içerebilir.

- Oyuncuların yapması gereken tek şey, farelerini Reflex monitörlerinde Reflex USB portuna takarak Alt + R tuşlarına tıklamak.

- Kişisel bilgilerinizi paylaşmaktan kaçının ve tanımadığınız kişilerle özel bilgilerinizi paylaşmaktan uzak durun.

- Oyun, oyuncuların yeni buldukları bilgileri kullanmaları için fırsatlar sunarken aynı zamanda temel soruları yanıtlamalarını gerektiren çeşitli seviyeler ve zorluklar içerir.

- Buna göre, bilişim suçu nedeniyle mağdurun uğradığı zarar soruşturma aşamasında giderilirse verilecek cezanın 2/3’üne kadarı indirilir.

{

|}{

|}{

|}

}

{Bilişim suçları, teknoloji kullanımına paralel olarak artmaktadır.Bilişim suçları (siber suçlar), soruşturma zamanında yapıldığı takdirde ispatlanması kolay olan suçlardandırlar. Bilişim suçu işleyerek yakalanmayacağını düşünen insanların bir kısmının aslında o sistemi en iyi kullanan insanlar olması şaşırtıcıdır. Siber suç işledikleri iddiasıyla yargılanan sanıkların önemli bir kısmı bilişim sistemlerini iyi kullanmayı bildiği halde yakalanmıştır. Bilişim suçları açısından etkin pişmanlık hükümleri TCK md. 168’deki düzenleme çerçevesinde uygulanacaktır. Buna göre, bilişim suçu nedeniyle mağdurun uğradığı zarar soruşturma aşamasında giderilirse verilecek cezanın 2/3’üne kadarı indirilir.|Veri sınıflandırma hizmetimizle, kurumsal verilerinizi etkin bir şekilde yönetin. Turk Telekom’un gelişmiş tehdit önleme sistemleri ile zero-day saldırılarına karşı proaktif koruma sağlayın. Turk Telekom antivirüs hizmetleriyle, işletmenizi virüslere ve zararlı yazılımlara karşı koruyun. Aktif savunma hizmetimizle siber saldırılara anında müdahale edin ve işletmenizi güvende tutun. Türk Telekom güvenlik duvarı çözümleriyle ağ güvenliğinizi üst seviyeye çıkarın.|Çocuklar, kendi davranışlarından dolayı, örneğin fazla bilgi paylaşarak risk altında olabilirler. Çocukların, çevrim içi etkinliklerinin hem kendileri hem de diğer insanlar üzerindeki etkisi ile İnternet’te yarattıkları dijital ayak izlerinin farkında olmaları gerekir. Çevrim içi iken anonim hissetmek kolaydır ve çocukların, yayınlandıkları bilgileri kimin görebildiğinden ve potansiyel olarak paylaşabileceklerinden haberdar olması önemlidir. İnternet’i kullanırken kişisel bilgileri güvende tutmak ve yabancılarla paylaşmamak önemlidir. Uygun olmayan konuşmalar, mesajlar, görüntüler ve davranışları bildirmenin önemini ve bunun nasıl yapılacağını çocuğunuzla konuşmanız gerekmektedir. GeForce Experience artık GPU ve CPU’nun enerji tüketimi, pil deşarjı, görüntü kalitesi ve kare hızları arasında optimum dengeyi bularak oyun sırasında pil ömrünü uzatan Battery Boost 2.0′ı destekliyor.}

Posted: December 31, 2024 9:59 pm

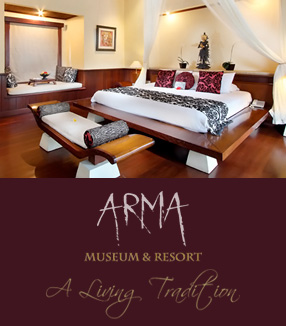

According to Agung Rai

“The concept of taksu is important to the Balinese, in fact to any artist. I do not think one can simply plan to paint a beautiful painting, a perfect painting.”

The issue of taksu is also one of honesty, for the artist and the viewer. An artist will follow his heart or instinct, and will not care what other people think. A painting that has a magic does not need to be elaborated upon, the painting alone speaks.

A work of art that is difficult to describe in words has to be seen with the eyes and a heart that is open and not influenced by the name of the painter. In this honesty, there is a purity in the connection between the viewer and the viewed.

As a through discussion of Balinese and Indonesian arts is beyond the scope of this catalogue, the reader is referred to the books listed in the bibliography. The following descriptions of painters styles are intended as a brief introduction to the paintings in the catalogue, which were selected using several criteria. Each is what Agung Rai considers to be an exceptional work by a particular artist, is a singular example of a given period, school or style, and contributes to a broader understanding of the development of Balinese and Indonesian paintng. The Pita Maha artist society was established in 1936 by Cokorda Gde Agung Sukawati, a royal patron of the arts in Ubud, and two European artists, the Dutch painter Rudolf Bonnet, and Walter Spies, a German. The society’s stated purpose was to support artists and craftsmen work in various media and style, who were encouraged to experiment with Western materials and theories of anatomy, and perspective.

The society sought to ensure high quality works from its members, and exhibitions of the finest works were held in Indonesia and abroad. The society ceased to be active after the onset of World War II. Paintings by several Pita Maha members are included in the catalogue, among them; Ida Bagus Made noted especially for his paintings of Balinese religious and mystical themes; and Anak Agung Gde Raka Turas, whose underwater seascapes have been an inspiration for many younger painters.

Painters from the village of Batuan, south of Ubud, have been known since the 1930s for their dense, immensely detailed paintings of Balinese ceremonies, daily life, and increasingly, “modern” Bali. In the past the artists used tempera paints; since the introduction of Western artists materials, watercolors and acrylics have become popular. The paintings are produced by applying many thin layers of paint to a shaded ink drawing. The palette tends to be dark, and the composition crowded, with innumerable details and a somewhat flattened perspective. Batuan painters represented in the catalogue are Ida Bagus Widja, whose paintings of Balinese scenes encompass the sacred as well as the mundane; and I Wayan Bendi whose paintings of the collision of Balinese and Western cultures abound in entertaining, sharply observed vignettes.

In the early 1960s,Arie Smit, a Dutch-born painter, began inviting he children of Penestanan, Ubud, to come and experiment with bright oil paints in his Ubud studio. The eventually developed the Young Artists style, distinguished by the used of brilliant colors, a graphic quality in which shadow and perspective play little part, and focus on scenes and activities from every day life in Bali. I Ketut Tagen is the only Young Artist in the catalogue; he explores new ways of rendering scenes of Balinese life while remaining grounded in the Young Artists strong sense of color and design.

The painters called “academic artists” from Bali and other parts of Indonesia are, in fact, a diverse group almost all of whom share the experience of having received training at Indonesian or foreign institutes of fine arts. A number of artists who come of age before Indonesian independence was declared in 1945 never had formal instruction at art academies, but studied painting on their own. Many of them eventually become instructors at Indonesian institutions. A number of younger academic artists in the catalogue studied with the older painters whose work appears here as well. In Bali the role of the art academy is relatively minor, while in Java academic paintings is more highly developed than any indigenous or traditional styles. The academic painters have mastered Western techniques, and have studied the different modern art movements in the West; their works is often influenced by surrealism, pointillism, cubism, or abstract expressionism. Painters in Indonesia are trying to establish a clear nation of what “modern Indonesian art” is, and turn to Indonesian cultural themes for subject matter. The range of styles is extensive Among the artists are Affandi, a West Javanese whose expressionistic renderings of Balinese scenes are internationally known; Dullah, a Central Javanese recognized for his realist paintings; Nyoman Gunarsa, a Balinese who creates distinctively Balinese expressionist paintings with traditional shadow puppet motifs; Made Wianta, whose abstract pointillism sets him apart from other Indonesian painters.

Since the late 1920s, Bali has attracted Western artists as short and long term residents. Most were formally trained at European academies, and their paintings reflect many Western artistic traditions. Some of these artists have played instrumental roles in the development of Balinese painting over the years, through their support and encouragement of local artist. The contributions of Rudolf Bonnet and Arie Smit have already been mentioned. Among other European artists whose particular visions of Bali continue to be admired are Willem Gerrad Hofker, whose paintings of Balinese in traditional dress are skillfully rendered studies of drapery, light and shadow; Carel Lodewijk Dake, Jr., whose moody paintings of temples capture the atmosphere of Balinese sacred spaces; and Adrien Jean Le Mayeur, known for his languid portraits of Balinese women.

Agung Rai feels that

Art is very private matter. It depends on what is displayed, and the spiritual connection between the work and the person looking at it. People have their own opinions, they may or may not agree with my perceptions.

He would like to encourage visitors to learn about Balinese and Indonesian art, ant to allow themselves to establish the “purity in the connection” that he describes. He hopes that his collection will de considered a resource to be actively studied, rather than simply passively appreciated, and that it will be enjoyed by artists, scholars, visitors, students, and schoolchildren from Indonesia as well as from abroad.

Abby C. Ruddick, Phd

“SELECTED PAINTINGS FROM THE COLLECTION OF THE AGUNG RAI FINE ART GALLERY”